SSH, segurança e acesso remoto são conceitos essenciais para quem gerencia servidores, sites ou serviços online. Entender o que é SSH e como funciona permite proteger conexões, evitar interceptações de dados e executar comandos com mais segurança.

Além disso, o protocolo SSH (Secure Shell) é amplamente utilizado para acessar servidores web de forma remota, administrar arquivos, configurar aplicações e realizar tarefas técnicas com alto nível de proteção. Ele cria um canal criptografado entre o computador e o servidor, reduzindo riscos de ataques.

Por isso, conhecer o funcionamento do acesso SSH é fundamental para administradores, desenvolvedores e usuários que buscam mais segurança no gerenciamento de servidores.

O que é SSH?

SSH (Secure Shell) é um protocolo de rede usado para acessar e gerenciar servidores remotamente com segurança. Ele cria uma conexão criptografada entre o computador do usuário e o servidor, protegendo dados, comandos e credenciais contra interceptações.

A criptografia assimétrica, a autenticação por senha ou chave SSH e a integridade de dados estão entre os principais recursos do SSH. Esse protocolo cria um canal seguro para controlar um servidor remotamente, oferecendo uma experiência semelhante ao acesso local, porém com alto nível de proteção.

No gerenciamento da hospedagem de site, o SSH é amplamente utilizado para acesso remoto e gerenciamento de arquivos do servidor, funcionando como uma camada extra de segurança em relação ao protocolo FTP tradicional.

Além disso, a criptografia do SSH protege a conexão do cliente FTP, impedindo que dados, credenciais e arquivos sejam acessados mesmo em casos de interceptação ou tentativas de ataque por softwares maliciosos.

Como usar o SSH em clientes FTP?

Como usar o SSH em clientes FTP é mais simples do que parece. Muitos usuários não sabem, mas os principais clientes FTP permitem conexões seguras usando SSH, o que eleva significativamente a segurança do site.

O FTP tradicional é inseguro, pois transmite credenciais em texto puro. Isso permite que malwares, sniffers de rede ou interceptações capturem senhas e até modifiquem arquivos durante a transferência.

Como alternativa, surgiu o SFTP, um protocolo que funciona sobre o SSH, criptografando toda a comunicação. Assim, dados, comandos e arquivos trafegam de forma protegida, reduzindo riscos de invasões e vazamentos.

Atualmente, a maioria dos clientes FTP suporta SFTP, e as melhores hospedagens de site mantêm esse recurso ativo. Em geral, não é necessário mudar usuário ou senha, apenas informar a porta correta do SFTP.

As portas mais comuns por provedor são:

- HostGator: porta 22

- Hostinger: porta 65002

- GoDaddy: porta 22 (nem todos os planos oferecem SSH)

- Locaweb: porta 22

Como funciona o SSH?

O SSH (Secure Shell) funciona criando uma conexão segura e criptografada entre o computador do usuário e um servidor remoto. Essa conexão permite executar comandos, transferir arquivos e administrar serviços sem expor dados sensíveis na rede.

O funcionamento do SSH é baseado em camadas bem definidas, cada uma com uma função específica:

Camada de transporte

Na camada de transporte, o cliente e o servidor iniciam a comunicação negociando os algoritmos de criptografia que serão utilizados durante toda a sessão SSH.

Nesse processo, ocorre a troca de chaves criptográficas, responsável por garantir confidencialidade, integridade dos dados e proteção contra interceptações, além de validar a identidade do servidor e evitar ataques do tipo man-in-the-middle.

Camada de autenticação

Na camada de autenticação, o servidor confirma a identidade do usuário validando as credenciais enviadas pelo cliente, comparando senhas ou verificando chaves criptográficas previamente autorizadas.

Esse processo pode ocorrer por senha, chave SSH ou outros métodos avançados. Além disso, o uso de chaves oferece maior segurança, reduz tentativas de força bruta e bloqueia acessos não autorizados ao servidor.

Camada de conexão

Na camada de conexão, o SSH estabelece múltiplos canais seguros dentro de uma única sessão criptografada, permitindo executar comandos, abrir sessões interativas e realizar transferência de arquivos de forma simultânea.

Assim, essa arquitetura em camadas garante estabilidade, flexibilidade e alto nível de segurança, tornando o SSH amplamente utilizado no gerenciamento de servidores e na hospedagem de sites.

Como acessar o SSH?

Acessar o SSH envolve abrir uma sessão segura entre o computador e um servidor remoto. Esse acesso pode ser feito pelo terminal no Linux e macOS, por um cliente SSH no Windows ou diretamente pelo painel da hospedagem, quando o recurso está disponível.

Antes de conectar, alguns dados são indispensáveis para garantir um acesso correto e seguro:

- Host: IP do servidor ou domínio (ex.: meusite.com).

- Porta: geralmente 22 (às vezes personalizada, como 2222).

- Usuário: root (VPS/dedicado) ou um usuário do sistema (compartilhada).

- Método de autenticação: senha ou chave SSH.

Em hospedagem compartilhada, o acesso SSH costuma ser restrito, sem permissões administrativas. Já em VPS ou servidores dedicados, o controle é mais amplo, permitindo configurações avançadas.

A seguir, é possível entender como usar o SSH conforme o sistema operacional do computador, independentemente do sistema do servidor ou da hospedagem.

Linux e macOS

Para usuários de dispositivos macOS ou Linux, siga os passos abaixo para acessar o SSH.

1. Abra o aplicativo Terminal do sistema.

2. Conecte via comando SSH. Exemplo:

ssh usuario@ip_ou_dominio3. Se for a primeira vez, você confirma a “assinatura” do servidor (fingerprint).

Windows

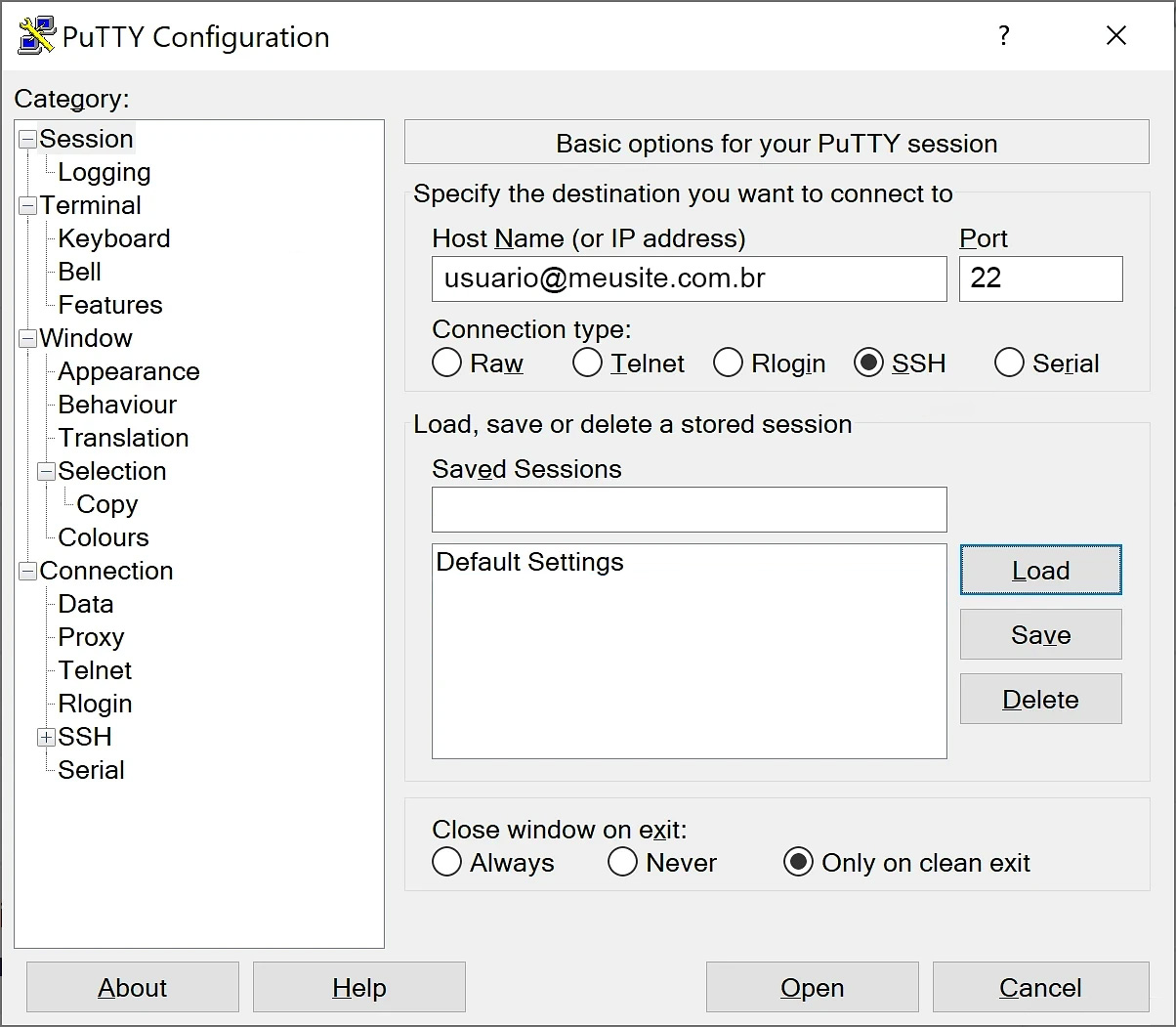

Para usuários de dispositivos macOS ou Linux, siga os passos abaixo para acessar o SSH.

1. Instale um programa como o PuTTY.

2. Abra o PuTTY e informe as credenciais de acesso.

3. Se for a primeira vez, você confirma a “assinatura” do servidor (fingerprint).

Nas versões mais recentes do Windows, o SSH nativo já vem integrado ao PowerShell e ao Windows Terminal, eliminando a necessidade de instalar ferramentas externas, como o PuTTY.

Nesse cenário, o acesso é feito pelo mesmo comando utilizado no Linux e macOS, garantindo praticidade, compatibilidade e um acesso SSH seguro diretamente pelo sistema operacional.

Painel da hospedagem

No painel da hospedagem, alguns provedores oferecem um recurso de acesso SSH direto pelo navegador, integrado ao painel de controle. Embora seja mais limitado e menos ágil, ele pode ser útil para tarefas rápidas ou emergenciais.

Nesses casos, o acesso costuma aparecer como “SSH Access”, “Terminal”, “Acesso SSH”, “Console” ou “Web SSH”. Assim, um terminal no navegador é aberto, dispensando configurações no computador local.

Quais são as vantagens do protocolo SSH?

A utilização do SSH traz diversas vantagens para os clientes de hospedagem, a maioria delas voltadas à criptografia dos dados. Vamos conferir as principais vantagens do SSH.

Segurança

Na segurança, o SSH se destaca como alternativa mais segura em relação ao FTP, protegendo dados transmitidos e ações no servidor por meio de criptografia forte e autenticação por chave, o que reduz riscos de interceptação e acesso indevido.

Em operações sensíveis, como e-commerce, o SSH impede a leitura de informações mesmo se o tráfego for capturado. O acesso só é permitido com a chave de autenticação válida, mantendo dados confidenciais protegidos.

Além disso, em ambientes VPS, o SSH reforça o controle de acesso e dificulta alterações não autorizadas. Já na hospedagem compartilhada, embora existam limitações, o protocolo ainda adiciona uma camada relevante de proteção.

Velocidade e Agilidade

O SSH permite executar alterações no servidor de forma muito mais rápida do que painéis de controle gráficos, especialmente para usuários que dominam comandos via terminal.

Em ambientes como VPS ou servidor dedicado, o acesso SSH possibilita conexões seguras e imediatas, permitindo identificar erros e aplicar correções assim que surgem, desde que haja acesso à internet.

Além disso, o SSH facilita a instalação de softwares, atualização de PHP, bancos de dados e gerenciadores de conteúdo. Essa administração remota oferece controle direto sobre o servidor web, como se o trabalho fosse realizado localmente.

Por isso, o uso do SSH garante mais eficiência para quem gerencia múltiplos sites ou atua com revenda de hospedagem, reduzindo tempo operacional e aumentando produtividade.

Compressão

O SSH se destaca ao compactar os dados antes da transmissão, reduzindo o volume trafegado e melhorando o desempenho, especialmente em conexões com baixa largura de banda.

Assim, além de acelerar a transferência de arquivos, a compressão diminui o consumo de internet. Esse ganho é mais perceptível no envio de arquivos grandes, tornando o SSH um aliado eficiente para operações remotas.

Serviços de Deploy

Nos serviços de deploy, o SSH é amplamente utilizado para controle de versões e atualização de aplicações, graças à sua compatibilidade com plataformas modernas e ao alto nível de segurança na transmissão dos dados.

Como desenvolvedores dominam a linha de comando, é natural que ferramentas de versionamento adotem o SSH. Plataformas como o GitHub utilizam esse protocolo para autenticar usuários e proteger o envio de código.

Assim, ao realizar um commit, os arquivos podem ser enviados via SSH e, com a configuração adequada, publicados diretamente no servidor de hospedagem, garantindo deploy rápido, seguro e automatizado do site.

Compatibilidade

Na compatibilidade, o SSH funciona nos principais sistemas operacionais de servidores, como Linux e Unix, além de ser simples de instalar e configurar no computador do usuário.

Além disso, existem diversos clientes SSH gratuitos, estáveis e com recursos avançados, que facilitam a conexão segura com o servidor, tanto em ambientes profissionais quanto pessoais.

Entre os programas mais utilizados para acesso SSH, destacam-se:

Em alguns casos, esses programas são necessários apenas quando o sistema operacional não oferece suporte nativo ao acesso SSH.

Além disso, eles podem ser utilizados quando entregam vantagens práticas ou maior facilidade em comparação aos recursos nativos do sistema, como interfaces gráficas e funções extras.

Criptografias usadas no SSH

O encapsulamento dos dados por meio de criptografia torna o SSH um método confiável para transferência de informações e administração remota do servidor. Além disso, o protocolo utiliza três mecanismos distintos de segurança para proteger toda a comunicação, que serão explicados a seguir.

Criptografia Simétrica

Na criptografia simétrica, uma chave secreta é usada tanto para criptografar quanto para descriptografar os dados trocados entre cliente e servidor durante a sessão SSH.

Nesse processo, após a conexão inicial, as partes negociam a cifra de criptografia e geram uma chave exclusiva para aquela sessão, sem transmiti-la junto às mensagens.

Assim, a comunicação se torna mais segura e eficiente. Por ser mais simples e veloz, a criptografia simétrica é ideal para proteger o tráfego contínuo do SSH após a autenticação inicial.

Criptografia Assimétrica

Na criptografia assimétrica, são utilizadas duas chaves de segurança distintas: uma chave pública e uma chave privada. Enquanto uma criptografa os dados, a outra realiza a descriptografia, sem que seja possível gerar uma a partir da outra.

Nesse modelo, a chave pública pode ser compartilhada livremente, enquanto a chave privada permanece protegida no servidor de origem. Essa separação aumenta significativamente a segurança da comunicação.

Com a criptografia assimétrica, o funcionamento do SSH ocorre da seguinte forma:

- O servidor fornece sua chave pública ao cliente.

- O cliente criptografa os dados usando essa chave.

- O servidor descriptografa a mensagem com a chave privada.

Além disso, o processo também permite validar a autenticidade da comunicação, já que apenas o servidor possui a chave privada. Por ser mais complexa, a criptografia assimétrica consome mais recursos, sendo ideal para dados sensíveis e etapas iniciais de conexão.

Hashing

No hashing, o SSH utiliza funções matemáticas para garantir a integridade das mensagens. Cada dado gera um valor único, sem uso de chave reversível, o que impede a descriptografia do conteúdo original.

Nesse processo, a mensagem não é lida, apenas validada. Assim, o SSH confirma que os dados não foram alterados durante a transmissão.

O hashing é usado principalmente para:

- Verificar autenticidade da comunicação.

- Detectar alterações nos dados transmitidos.

Além disso, o hashing no SSH costuma ser combinado com HMAC, que adiciona um código de verificação baseado na sessão ativa. Esse mecanismo aumenta a confiabilidade da comunicação sem impactar significativamente o desempenho da conexão.

Conclusão

A utilização do SSH representa um avanço essencial para quem busca segurança, controle técnico e eficiência operacional no gerenciamento de servidores e arquivos. Ao trabalhar com conexões criptografadas, o protocolo reduz riscos, protege dados sensíveis e permite administrar o ambiente com muito mais confiabilidade.

Além disso, o SSH oferece ganhos reais de agilidade e produtividade, principalmente para usuários intermediários e avançados que realizam ajustes frequentes, deploys e manutenções diretas no servidor web. Esse nível de acesso influencia diretamente a estabilidade e o desempenho do projeto.

Por isso, ao escolher a melhor hospedagem de site, é fundamental avaliar se o serviço oferece suporte completo a SSH. Em projetos mais robustos, optar pela melhor VPS amplia ainda mais esse controle, garantindo liberdade de configuração, segurança avançada e maior capacidade de crescimento.