As vulnerabilidades de segurança do OpenClaw vêm chamando cada vez mais atenção porque esse agente de IA auto-hospedado pode ter acesso a arquivos, comandos, integrações e dados sensíveis do ambiente onde está instalado.

Por isso, entender os principais riscos, os impactos de um acesso indevido e os cuidados básicos de proteção é o primeiro passo para usar a ferramenta com mais controle, especialmente em cenários de OpenClaw em VPS e em ambientes conectados à internet.

Ao longo deste artigo, você vai ver como proteger o OpenClaw de forma prática, identificando as falhas mais preocupantes e aprendendo como reduzir a exposição com medidas de segurança para o OpenClaw.

Principais falhas do OpenClaw

Conheça as principais vulnerabilidades do OpenClaw e entenda como essas brechas podem ser exploradas por hackers. Ao compreender os riscos mais críticos, fica mais fácil identificar os pontos de atenção e reforçar a proteção do agente de IA.

1. Execução arbitrária de comandos

A execução arbitrária de comandos é considerada a falha mais perigosa do OpenClaw. Em certos cenários, basta o usuário clicar em um link malicioso ou acessar um site vulnerável para que scripts sejam disparados pelo navegador.

Isso pode acontecer quando o OpenClaw está instalado localmente e o usuário navega na web usando a mesma máquina em que o agente de IA está em execução. Nesse contexto, um site comprometido pode se comunicar diretamente com o OpenClaw.

Além disso, o problema está ligado ao nível de proteção mais baixo aplicado em conexões localhost. Como a conexão local costuma ser tratada como confiável, o sistema pode aceitar requisições com menos barreiras de segurança.

Dessa forma, navegadores modernos conseguem enviar chamadas para o endereço local e para a porta do OpenClaw. Na prática, isso abre espaço para scripts maliciosos tentarem executar comandos diretos sem a proteção adequada.

2. Obtenção de tokens

A obtenção de tokens no OpenClaw afeta versões antigas da ferramenta, anteriores à 2026.1.29. Essa falha pode ser explorada quando o usuário acessa um site vulnerável ou clica em um link malicioso.

Com isso, o invasor pode conseguir acesso ao OpenClaw e ampliar o nível de comprometimento do ambiente. Dependendo do caso, a brecha também pode permitir a execução de comandos e o roubo de credenciais.

Além disso, a vulnerabilidade CVE-2026-25253 está ligada à forma como essas versões tratam o valor de gatewayUrl. O sistema pode iniciar uma conexão WebSocket automaticamente, sem solicitar a confirmação do usuário.

Como consequência, um token de autenticação pode ser retornado ao atacante. A partir disso, ele pode usar esse acesso para enviar comandos ao agente de IA e explorar ainda mais a falha.

3. Falta de criptografia

A falta de criptografia no OpenClaw é uma falha séria, porque configurações, memória, histórico de conversas e até chaves de API podem ficar armazenados em texto simples nos arquivos da ferramenta.

Com isso, qualquer malware ou pessoa não autorizada com acesso ao servidor pode visualizar informações sensíveis com facilidade. Esse cenário aumenta bastante o risco de exposição de dados importantes.

Além disso, a ausência dessa proteção facilita o roubo de dados no OpenClaw e compromete a segurança do assistente virtual. Por esse motivo, essa brecha torna o uso da ferramenta mais arriscado em ambientes mal protegidos.

4. Skills maliciosas

As skills do OpenClaw ajudam a expandir os recursos do agente de IA com novas funções e automações. No entanto, essa flexibilidade também aumenta os riscos quando módulos de origem duvidosa são instalados.

Além disso, muitas extensões publicadas em repositórios como o GitHub podem esconder malwares ou backdoors. Com isso, a instalação de uma skill maliciosa pode abrir brechas para invasões e comprometer o ambiente.

Embora existam ferramentas de análise para identificar ameaças, não há como garantir que todas as skills maliciosas no OpenClaw sejam detectadas. Isso acontece porque códigos suspeitos mudam com frequência e podem escapar das verificações automáticas.

5. Injeção de comandos

A injeção de comandos em LLMs pode acontecer quando o OpenClaw processa dados vindos de arquivos, páginas ou outras fontes externas. Nesse processo, conteúdos legítimos e instruções maliciosas podem chegar misturados ao modelo.

O problema surge porque a IA nem sempre consegue separar com precisão o que é dado real e o que é um comando oculto. Com isso, a LLM pode interpretar instruções embutidas como parte válida da análise.

Além disso, essa é uma falha que pode afetar diferentes modelos, como ChatGPT, Gemini e Claude. Isso ocorre porque o risco está ligado ao funcionamento das próprias ferramentas de IA.

No OpenClaw, o cenário fica mais delicado por causa da memória persistente. Assim, um comando inserido em dados analisados pode continuar influenciando respostas e ações futuras do agente de forma permanente.

6. Acesso a dados e arquivos

O acesso a dados e arquivos no OpenClaw se torna mais perigoso quando a ferramenta está no mesmo servidor web que armazena informações sensíveis. Nesse cenário, uma falha de segurança explorada pode ampliar bastante o impacto do ataque.

Com isso, o invasor pode tentar alcançar arquivos confidenciais e outros dados importantes hospedados no mesmo ambiente. Por esse motivo, o risco não fica restrito apenas ao agente de IA.

Além disso, uma separação apenas lógica entre pastas e permissões pode não ser suficiente. Em um ataque mais grave, o OpenClaw em servidor compartilhado pode acabar expondo informações que deveriam permanecer isoladas e protegidas pelo agente de IA.

Por que a segurança do OpenClaw é importante?

A segurança do OpenClaw é importante porque agentes de IA podem lidar com senhas, tokens de API, arquivos, histórico de conversas e outras informações sensíveis. Quando esses dados são expostos, o risco para o usuário ou para a empresa pode ser muito alto.

Além disso, por ser um software open source, o OpenClaw tem o código disponível para análise. Isso ajuda a comunidade a encontrar falhas, mas também permite que vulnerabilidades sejam estudadas e exploradas com mais facilidade por pessoas mal-intencionadas.

Outro ponto de atenção é o nível de acesso que o agente pode receber no ambiente em que está instalado. Dependendo da configuração, ele pode se conectar a e-mails, WhatsApp, Telegram, Discord e Slack, além de outros dados que exigem proteção adequada.

Por isso, é fundamental fazer uma instalação segura do OpenClaw e escolher um ambiente que reduza as chances de invasão. Quando isso não é levado a sério, até uma falha isolada pode causar um impacto muito maior.

Entre os principais riscos do OpenClaw estão:

- vazamento de credenciais;

- acesso indevido a mensagens;

- exposição de arquivos sensíveis;

- execução de comandos maliciosos.

Além disso, usar um agente de IA tão poderoso sem cuidados básicos pode trazer consequências graves. Por esse motivo, o ideal é entender as boas práticas de segurança no OpenClaw antes de colocar a ferramenta em uso no dia a dia.

Como proteger o OpenClaw de ataques e invasões

Algumas medidas são essenciais para aumentar a segurança do OpenClaw e reduzir ao máximo os riscos envolvidos no uso da ferramenta. Esses cuidados ajudam a evitar vazamentos de dados, acessos indevidos e até prejuízos causados por ataques.

1. Instalar o OpenClaw em um servidor VPS

A forma mais eficiente de proteção é usar o OpenClaw em servidor VPS. Isso acontece porque manter a ferramenta de IA em um ambiente separado é uma etapa importante para isolar o assistente pessoal e reduzir a exposição.

Além disso, ao instalar o OpenClaw em um servidor VPS, você evita que ele compartilhe o mesmo ambiente com arquivos pessoais, documentos importantes ou outros dados sensíveis. Com isso, uma eventual falha tende a ter impacto mais limitado.

Ao utilizar serviços como Hostinger OpenClaw, a VPS funciona de forma isolada e com recursos voltados para maior proteção. Isso inclui medidas como firewall, correções frequentes e atualizações de segurança aplicadas neste tipo de servidor.

Além disso, ao contratar um melhor VPS para OpenClaw com uma empresa especializada, você passa a contar com uma infraestrutura mais preparada para manter o ambiente protegido, estável e mais adequado para esse tipo de aplicação.

2. Configurar o Firewall corretamente

Um firewall configurado corretamente é essencial para proteger o OpenClaw. Quando as regras são muito genéricas ou mal definidas, o servidor pode expor portas, serviços e funções que deveriam permanecer bloqueados.

Além disso, essa proteção se torna mais eficiente quando o OpenClaw roda em uma VPS ou em um servidor dedicado. Nesse cenário, fica mais fácil aplicar regras mais restritivas e limitar o acesso apenas ao que realmente é necessário.

Com isso, o gateway e o próprio servidor podem receber uma configuração de segurança mais rígida. Na prática, isso reduz a superfície de ataque e dificulta a exploração de recursos expostos indevidamente.

Por esse motivo, hospedar o agente de IA em um ambiente isolado também ajuda a desativar funções desnecessárias. Assim, o número de softwares e serviços que poderiam ser explorados em um possível ataque hacker tende a ser menor.

3. Executar o OpenClaw com usuário dedicado

A execução do OpenClaw com usuário dedicado é uma das medidas mais importantes para reforçar a proteção do ambiente e do servidor VPS. Com permissões mais restritas, o agente de IA deixa de ter acesso amplo a áreas sensíveis do sistema.

Além disso, essa prática evita que a ferramenta rode com privilégios elevados, como no caso do usuário root. Assim, mesmo que uma falha seja explorada, o impacto tende a ser bem menor e mais controlado.

Com isso, também diminui o risco de acesso indevido a arquivos do sistema operacional e a configurações importantes do servidor. Esse cuidado ajuda a limitar os danos caso ocorra uma invasão ou abuso de permissões.

Como o OpenClaw é auto-hospedado, ele muitas vezes divide espaço com outros arquivos e programas. Por esse motivo, usar um usuário separado é essencial para criar mais isolamento e proteger melhor os dados do ambiente.

4. Restringir comandos SHELL

Uma medida muito eficiente para aumentar a segurança do OpenClaw é limitar os comandos que ele pode executar no SHELL. Com isso, partes sensíveis do sistema ficam mais protegidas contra ações indevidas.

Além disso, essa restrição permite manter o agente de IA funcionando com utilidade no dia a dia, mas dentro de um ambiente com restrições de segurança. Dessa forma, o assistente de IA pessoal continua útil sem receber permissões excessivas.

Isso pode ser feito com ferramentas como o AppArmor, bastante usado em sistemas Linux para definir políticas de acesso. Assim, fica mais fácil criar regras específicas para o comportamento do OpenClaw.

Na prática, você pode permitir apenas os recursos realmente necessários para o funcionamento da ferramenta. Com isso, o software open source opera com menos privilégios e com uma camada extra de proteção.

5. Isolar o OpenClaw com o Docker

O OpenClaw com Docker é uma das formas mais práticas de aumentar o isolamento da ferramenta. Ao executar o agente em um contêiner separado, você reduz o contato direto com o sistema principal e limita melhor os riscos.

Além disso, os guias atuais de segurança do OpenClaw recomendam separar o ambiente por host, VPS ou usuário, evitando compartilhar a mesma instância entre contextos de confiança diferentes. Esse modelo reduz a superfície de ataque e facilita o controle do ambiente.

Um exemplo de configuração isolada com Docker Compose é este:

services:

openclaw:

image: ghcr.io/openclaw/openclaw:latest

container_name: openclaw

user: "openclaw:openclaw"

read_only: true

tmpfs:

- /tmp:rw,noexec,nosuid,size=256m

ports:

- "127.0.0.1:18789:18789"

environment:

OPENCLAW_GATEWAY_TOKEN: "troque-por-um-token-forte"

volumes:

- ./data:/home/node/.openclaw

- ./workspace:/workspace

working_dir: /workspace

restart: unless-stopped

security_opt:

- no-new-privileges:true

cap_drop:

- ALLEssa configuração segue práticas importantes, como usuário não root, sistema de arquivos somente leitura, montagem apenas de diretórios necessários e publicação da porta apenas em 127.0.0.1. O OpenClaw recomenda manter o Gateway acessível somente por loopback.

Depois disso, você pode executar o contêiner com uma política mais restritiva e iniciar o serviço de forma isolada:

docker compose up -dSe preferir usar docker run, um exemplo endurecido seria este:

docker run -d \

--name openclaw \

--user openclaw:openclaw \

--read-only \

--tmpfs /tmp:rw,noexec,nosuid,size=256m \

--security-opt no-new-privileges:true \

--cap-drop ALL \

-p 127.0.0.1:18789:18789 \

-e OPENCLAW_GATEWAY_TOKEN='troque-por-um-token-forte' \

-v "$PWD/data:/home/node/.openclaw" \

-v "$PWD/workspace:/workspace" \

-w /workspace \

--restart unless-stopped \

ghcr.io/openclaw/openclaw:latestCom isso, o Gateway do OpenClaw fica acessível apenas a partir do próprio host. Quando for necessário acesso remoto, o caminho mais seguro é usar túnel SSH ou VPN, mantendo a interface fora da exposição pública direta.

Esse padrão também acompanha as recomendações atuais de hardening, que priorizam permissões mínimas, menor quantidade possível de diretórios montados e uso regular do comando openclaw security audit para identificar configurações inseguras.

6. Uso de gateways privados

O uso de gateways privados no OpenClaw é uma medida importante para reduzir a exposição da ferramenta. Quando o gateway fica acessível publicamente pela internet, o risco de ataques e tentativas de invasão aumenta bastante.

Além disso, chatbots e interfaces com autenticação fraca tornam o ambiente ainda mais vulnerável. Sem uma camada forte de proteção, o OpenClaw pode se tornar um alvo mais fácil para acessos indevidos.

Por ser uma ferramenta conhecida, existem bots e sistemas automatizados que procuram instâncias do OpenClaw expostas na internet. Quando encontram um gateway público mal protegido, essas varreduras podem abrir caminho para novos ataques.

Nesse cenário, senhas fracas e mecanismos inseguros de login facilitam ataques de força bruta e outras tentativas de invasão. Por esse motivo, manter o gateway do OpenClaw privado ajuda a aumentar a segurança do ambiente.

7. Armazenar tokens e chave de API de forma segura

O armazenamento de tokens e chaves de API precisa ser feito com cuidado para reduzir a exposição de dados sensíveis no OpenClaw. Uma das formas mais seguras é usar variáveis de ambiente no Linux em vez de deixar credenciais visíveis.

Além disso, o OpenClaw pode ser integrado a soluções de gerenciamento de segredos, como HashiCorp Vault e AWS Secrets Manager. Com isso, o acesso às credenciais acontece de forma mais controlada e sem exposição em texto simples.

Outra medida importante é definir permissões restritas para os arquivos de configuração. Assim, apenas o usuário do OpenClaw consegue acessar senhas, tokens e outros dados sensíveis armazenados no ambiente.

Dessa forma, você aumenta a segurança das credenciais no OpenClaw e reduz o risco de acesso indevido por outros usuários, processos ou softwares instalados no mesmo servidor.

8. Precauções contra prompt injection

Sempre que o OpenClaw analisar dados vindos de fontes desconhecidas, como e-mails, sites, chats ou aplicativos de mensagens, é importante considerar o risco de prompt injection. Esse tipo de cuidado é essencial em qualquer ambiente que processe conteúdo externo.

Nesse ataque, um usuário mal-intencionado pode esconder instruções junto de dados aparentemente legítimos. Com isso, o sistema pode interpretar comandos indevidos como parte normal do conteúdo analisado.

Além disso, esse tipo de brecha pode causar execução de comandos indesejados, exclusão de arquivos e exposição de informações sensíveis. Por esse motivo, toda entrada externa deve ser tratada com cautela para reduzir os riscos ao máximo.

Como usar o OpenClaw com segurança sem ter uma VPS?

Se você não quer contratar uma VPS para OpenClaw nem possui um servidor exclusivo, a alternativa mais segura é executar a ferramenta em um ambiente isolado. Nesse caso, a virtualização ajuda a reduzir bastante os riscos.

Além disso, usar tecnologias como VirtualBox, VMware, Hyper-V ou KVM/QEMU permite criar uma máquina virtual separada do sistema principal. Com isso, o OpenClaw roda em um espaço mais controlado e com menos acesso aos seus arquivos.

Entre as principais vantagens desse modelo estão:

- mais isolamento do sistema

- menor risco para arquivos pessoais

- mais controle sobre permissões

- redução da exposição de dados

No entanto, esse tipo de configuração pode limitar o desempenho da ferramenta. Em computadores com menos memória ou processamento, o OpenClaw em máquina virtual pode ficar mais lento e menos estável no uso diário.

Por esse motivo, a VPS para rodar OpenClaw ainda costuma ser a opção mais eficiente. Além de aumentar a segurança, ela oferece um ambiente dedicado, mais estável e mais adequado para esse tipo de aplicação.

Como criar um agente de IA usando a Hostinger

Criar um agente de IA usando a Hostinger é uma das formas mais seguras de colocar o OpenClaw em funcionamento sem expor arquivos pessoais, credenciais e outros dados importantes do seu computador. Ao usar uma VPS da Hostinger, você isola o ambiente, melhora o controle sobre a instalação e ainda ganha mais estabilidade para rodar o agente no dia a dia.

Neste passo a passo, você vai ver como preparar o servidor, acessar a VPS, instalar o OpenClaw e fazer as primeiras configurações para começar a usar o seu agente de IA auto-hospedado.

Passo 1: Contrate uma VPS da Hostinger

O primeiro passo é contratar uma VPS OpenClaw da Hostinger. Dê preferência a um plano com boa quantidade de memória RAM e processamento, já que agentes de IA podem exigir mais recursos dependendo das integrações e automações configuradas.

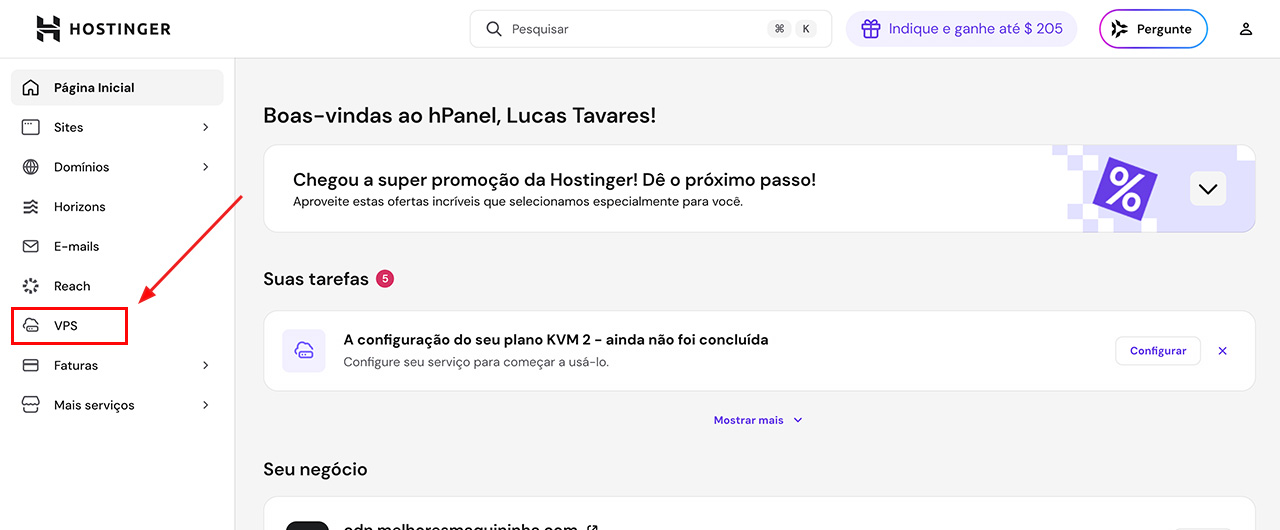

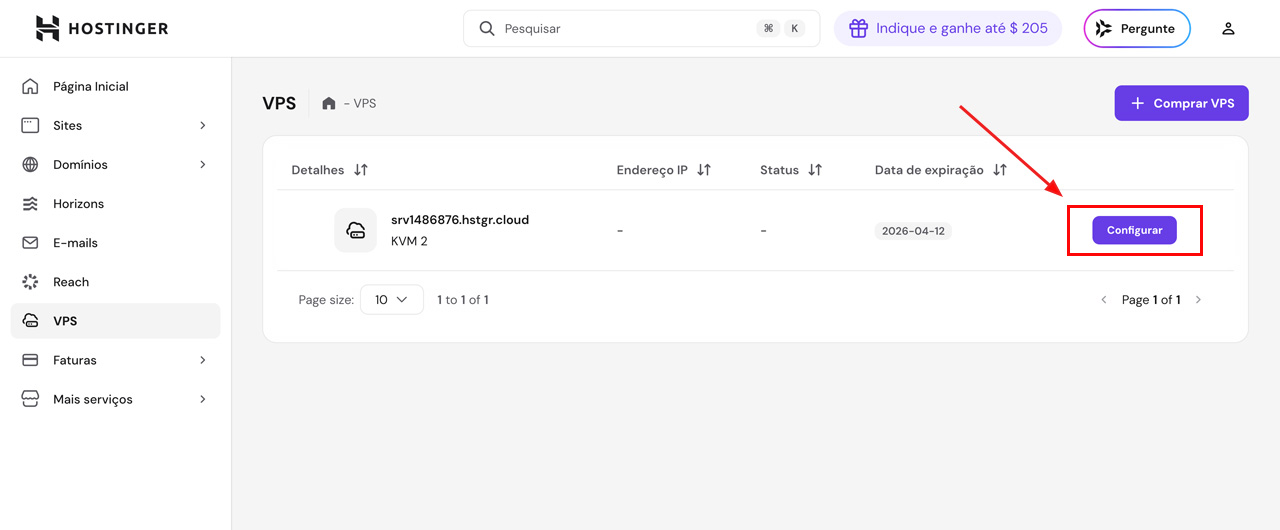

Passo 2: Acesse o painel da hospedagem

Depois da contratação, entre no painel da Hostinger e clique em VPS para localizar a sua VPS.

Depois, na lista de servidores exibida na tela, clique em Configurar.

É nessa área que você vai encontrar informações importantes, como IP do servidor, usuário de acesso, senha inicial e recursos para gerenciamento da máquina virtual.

Passo 3: Abra o terminal do OpenClaw

Depois de configurar o OpenClaw, volte ao painel da Hostinger para acessar o terminal do OpenClaw. É a partir deste terminal que você deve enviar comandos para o OpenClaw e realizar as configurações.

Conclusão

Proteger o OpenClaw não depende de uma única configuração, mas de um conjunto de boas práticas que reduzem bastante os riscos no uso diário. Como se trata de um agente de IA poderoso, com potencial de acessar arquivos e dados sensíveis, qualquer descuido pode gerar impactos sérios.

Por isso, entender as principais falhas do OpenClaw é o primeiro passo para usar a ferramenta com mais responsabilidade. Ao longo do artigo, ficou claro que medidas como usar uma VPS, configurar firewall, restringir permissões, isolar o ambiente com Docker e proteger tokens e chaves de API fazem muita diferença.